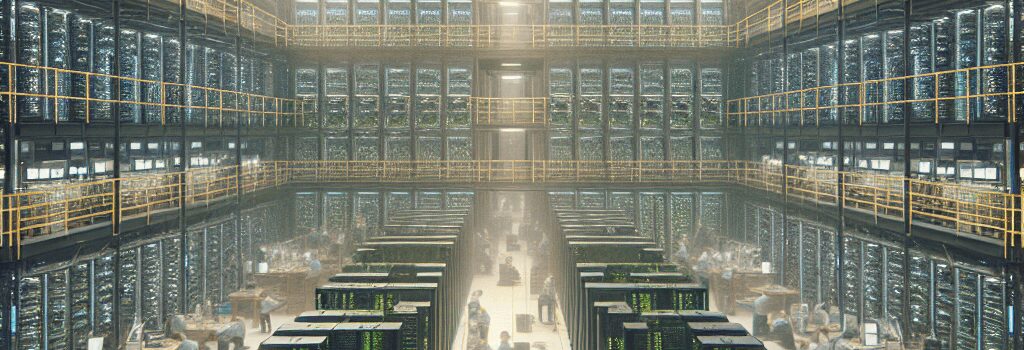

Всередині ITAD-об’єкта SK TES у Фредеріксбурзі для гіпермасштабного обладнання

Гіпермасштабні дата-центри щорічно генерують величезні обсяги застарілого обладнання. На об’єкті SK TES площею 128,000 квадратних футів в Фредеріксбурзі, Вірджинія, кожен сервер, накопичувач і модуль пам’яті проходять ретельну обробку даних, облік та утилізацію — їх безпечно очищають, повторно використовують або знищують. Цей візит демонструє технічну основу, вимоги до дотримання норм і новітні тенденції автоматизації, які формують підгалузь управління ІТ-активами.

Огляд об’єкта та робочий процес

Розташований у серці «Алеї дата-центрів» Північної Вірджинії, об’єкт SK TES обробляє надходження обладнання від гіпермасштабних компаній, корпоративних парків та урядових установ. Дотримання стандартів NIST SP 800-88 Rev. 1 та вимог Міністерства Оборони США (DoD 5220.22-M) є основою їхніх протоколів знищення даних.

- Приймання та перевірка: Палітри прибувають з пломбами, що свідчать про їхній цілісність. Кожен пристрій — сервери, ноутбуки, комутатори — маркується унікальним штрих-кодом та RFID-міткою.

- Виявлення даних: Техніки реєструють деталі BIOS, SMART та прошивки. Сховані носії (USB, SD, M.2) виявляються за допомогою рентгенівських променів і ручної перевірки.

- Очищення: Накопичувачі криптографічно очищуються (ATA Secure Erase, NVMe Enhanced Secure Erase) або перезаписуються з використанням багатопрохідних шаблонів, якщо це вимагають клієнти.

- Оцінка та тестування: Пристрої отримують тризначний код оцінки (функціональність/естетика/вартість). Модулі пам’яті проходять через автоматизовані обробники, такі як RoboFlex II.

- Шляхи утилізації: Пристрої, які підлягають перепродажу, надсилаються в роздрібні або оптові канали; не відповідне обладнання знищується на місці або відправляється сертифікованим переробникам R2/e-Stewards.

Невідомі накопичувачі: маленький терор

Кент Грін, менеджер об’єкта, підкреслює, що «невідоме зберігання є нашим найбільшим ризиком». Це означає наявність невідомих SATA, USB або M.2 накопичувачів, встановлених надмірно активними ІТ-спеціалістами або кінцевими користувачами. Щоб боротися з цим:

- Сканери високої роздільної здатності точно виявляють незареєстровані носії.

- Індивідуальні скрипти перераховують контролери зберігання через SSH (наприклад,

lsscsiтаsmartctlна Linux-комутаторах). - Інструменти для очищення на рівні прошивки (Blancco, WhiteCanyon) гарантують 100% знищення даних на бітовому рівні.

«Багато менеджерів здивовані, коли бачать додаткові накопичувачі, які ми виявляємо», говорить Грін. «Повна трасованість є непереговорною».

Збирання компонентів та повнокорпусні накладки для ноутбуків

Після очищення пристрої знову збираються та тестуються. Ноутбуки, що відповідають роздрібним критеріям, проходять:

- Автоматизовану діагностику клавіатури для перевірки кожного рядка клавіш.

- Перевірку стану батареї з метою ≥80% залишкової ємності.

- Фізичне оновлення: спеціальні повнокорпусні накладки відновлюють естетику та приховують подряпини — виготовлені на замовлення для моделей Lenovo T-серії, Dell Latitude та HP EliteBook.

Ноутбуки, що потрапляють у роздрібний канал, отримують маркування UN3481 з батареями всередині та продаються під брендом SK TES «Stock Must Go» на eBay та партнерських ринках.

Масштабне очищення накопичувачів

Об’єкт має 29 автоматизованих зон очищення, кожна з яких здатна обробляти до 192 SATA та SAS жорстких дисків. При повній потужності одночасно можна очистити 5,632 накопичувачів. Використовуючи спеціальні шаблони DoD 7-pass та NSA, щомісячний обсяг обробки досягає понад 100,000 накопичувачів — вдвічі більше, ніж минулого року.

Твердотільні пристрої очищуються відповідно до останніх рекомендацій NIST SP 800-88r1: команди безпечного очищення видаються на рівні прошивки, після чого проводяться перевірки. Накопичувачі, які не проходять перевірку, направляються на фізичне знищення.

Вимоги до дотримання норм та галузеві стандарти

Постачальники ITAD працюють на перетині безпеки даних, екологічного законодавства та корпоративного управління. Основні рамки дотримання норм включають:

- NIST SP 800-88 Rev. 1: Рекомендації щодо очищення носіїв, схвалені урядом США.

- ISO 27001: Системи управління інформаційною безпекою для захисту даних.

- R2 & e-Stewards: Сертифікації відповідального перероблення, що забезпечують мінімальний вплив на навколишнє середовище.

Недавні новини, згідно з Financial Times, підкреслюють, що AWS та Microsoft впроваджують політику 100% знищення даних, до якої приєднується Google. Ініціатива Європейського Союзу з кругової електроніки, що наберет у чинності в 2024 році, тепер вимагає від виробників пропонувати програми повернення пристроїв з можливістю безпечного очищення.

Екологічний вплив та показники сталого розвитку

Хоча безпека даних є пріоритетом, аспект сталого розвитку сприяє зростанню показників повторного використання. Згідно з дослідженням Національної лабораторії відновлювальної енергії США, до 2025 року щорічно буде знищено близько 50 мільйонів накопичувачів, що призведе до викидів приблизно 60,000 метричних тонн CO₂e, якщо їх повністю переробити. Компанії ITAD, такі як SK TES, компенсують це шляхом:

- Відновлення близько 70% вхідних пристроїв, подовжуючи їх корисний термін на 3–5 років.

- Вилучення 98% дорогоцінних металів з відходів перероблення (золото, паладій, мідь).

- Співпраця з регіональними переробниками для забезпечення >95% відходів, що не потрапляють на звалища.

Нові тенденції в автоматизації ITAD

Автоматизація та штучний інтелект прискорюють робочі процеси в ITAD. SK TES тестує:

- Роботизовані клітини для розбирання, що використовують машинне зорове сприйняття для сортування плат і частин корпусу.

- Моделі класифікації дефектів на основі ШІ, які аналізують термографічні знімки для виявлення гарячих точок на платах.

- Відстеження активів на основі блокчейн для незмінних аудиторських слідів та реальних панелей управління для клієнтів.

Gartner прогнозує зростання ринку ITAD на 12% CAGR до 2027 року, що зумовлено регламентами суверенітету даних та корпоративними цілями ESG. IDC прогнозує, що до 2026 року понад 30% великих підприємств впровадять локальні пристрої для безпечного очищення, доповнюючи аутсорсингові послуги ITAD.

Висновок

Об’єкт SK TES у Фредеріксбурзі демонструє технічну складність та регуляторну строгость, необхідні для безпечного знищення гіпермасштабного обладнання. Від виявлення прихованих накопичувачів до багатопрохідного очищення, збору компонентів та сталого перероблення, ITAD перетворився на критично важливу підгалузь, що підтримує як конфіденційність даних, так і цілі кругової економіки. Оскільки площі дата-центрів зростають, зросте й попит на розвинуті послуги ITAD, які поєднують сувору безпеку з відповідальним управлінням навколишнім середовищем.