В Україні затримали ймовірного адміністратора форуму кіберзлочинців XSS

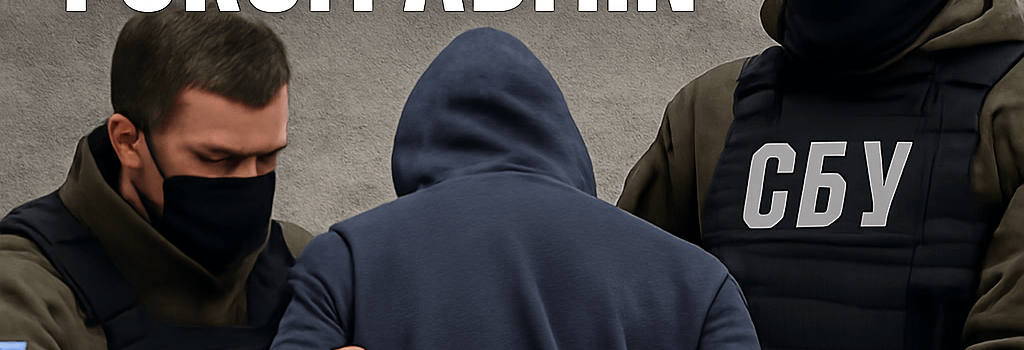

У знаковому заході українські правоохоронці вчора затримали підозрюваного адміністратора XSS.is, одного з найдовготриваліших російськомовних форумів кіберзлочинності у світі. Цей арешт став результатом майже чотирьох років таємного розслідування, проведеного у співпраці з французькими правоохоронними органами, Europol та технічними фахівцями з усього Європи.

Передумови: Витоки та занепад XSS

Запущений у 2013 році, XSS став всебічним ринком для незаконних послуг: від створення спеціального шкідливого програмного забезпечення та крадених облікових даних до платформ ransomware-as-a-service. Кіберзлочинці з усього світу покладалися на його розгалужену інфраструктуру bulletproof hosting, що часто надавалася через VPS-провайдерів у Росії та Білорусі, щоб уникнути спроб закриття.

- Основні послуги: Спеціалізовані RAT (трояни для віддаленого доступу), банківські трояни, модулі для екстракції даних.

- Методи оплати: Міксери Bitcoin і Monero, біржі peer-to-peer.

- Комунікація: Зашифровані XMPP (Jabber) канали з підписаними PGP повідомленнями.

Розслідування та арешт

Розслідування, внутрішньо назване Операція Тіньова Мережа, розпочалося в середині 2021 року, коли французькі влади вперше виявили незвичні трафікові патерни з самостійно розміщеного домену Jabber, thesecure.biz. Використовуючи передову мережеву форенсику — зокрема, глибокий аналіз пакетів (DPI) та аналіз метаданих в реальному часі — слідчі перехопили ключові XMPP повідомлення на стандартних портах (5222, 5269), які врешті-решт вказали на адміністратора форуму.

У вересні 2024 року зашифровані журнали чату виявили, що підозрюваний координує оновлення шкідливого програмного забезпечення та затверджує угоди з високою вартістю щодо викупу. Протягом наступних місяців українські спецпризначенці, у супроводі французьких та європейських офіцерів, відстежили діяльність підозрюваного через ланцюг скомпрометованих проксі-серверів і Tor-шлюзів, що призвело до рейду на безпечний будинок у Києві.

«Ця операція підкреслює, як стратегічне перехоплення зашифрованих протоколів у поєднанні з міжнародною співпрацею може знищити мережі високого рівня кіберзлочинності», — прокоментував капітан Андрій Коваленко з української кіберполіції.

Технічний аналіз: Інфраструктура та шифрування

Стійкість XSS базувалася на багаторівневій архітектурі:

- Фронтенд: Код форуму на PHP з кастомізованими анти-DDoS модулями, що працюють за HAProxy.

- Меседжинг: XMPP сервер, налаштований на TLS 1.3 з взаємною сертифікацією. Повідомлення були підписані PGP, що забезпечувало недопустимість заперечення.

- Бекенд: Кластери MySQL з шифруванням всього диска (LUKS), розміщені у надійних VPS-провайдерів у Східній Європі.

Слідчі скористалися невідповідністю відбитків TLS та витоком метаданих — зокрема, розбіжностями в часі розміру пакетів — для кореляції трафіку форуму з конкретними IP-блоками. Після виявлення точки входу вони розгорнули honeypots для перехоплення C2 (командно-контрольних) сигналів, в результаті чого змогли відобразити всю топологію мережі.

Вплив на глобальну екосистему кіберзлочинності

Невдовзі після арешту XSS.is перестав функціонувати. Попередні ознаки свідчать, що правоохоронці тепер контролюють бекенд форуму, що може призвести до збору журналів, які приведуть до десятків нових арештів. Жертви шкідливих програм, що просувалися на XSS — таких як LockBit та Conti — можуть отримати критично важливі докази для майбутніх судових розглядів.

Лише минулого тижня колишній солдат армії США Кемерон Джон Вагеніус зізнався у змові щодо зламу телекомунікаційних баз даних та шантажу компаній погрозами публікації даних на XSS. Його засудження у жовтні підкреслює, як навіть інсайдери використовували можливості форуму для відмивання вкрадених даних.

Експертні думки та прогнози на майбутнє

«Знищення такого великого форуму, як XSS, сигналізує про зміни: кримінальні підприємства дедалі більше переходять на децентралізовані платформи — Matrix, Secure Scuttlebutt або мережі на базі блокчейну — щоб уникнути закриття», — попередила доктор Олена Морозова, старший дослідник загроз у CrowdStrike.

- Зростання peer-to-peer ринків на темному вебі з використанням протоколів IPFS та DHT.

- Посилене використання конфіденційних монет (наприклад, Zcash, Monero) та крос-ланцюгових міксерів для маскування фінансових слідів.

- Зростаючий регуляторний тиск відповідно до директиви ЄС NIS2 та розширені спільні оперативні групи ФБР та Europol.

Оскільки кримінальні форуми розпадаються на менші, доступні лише за запрошенням, команди з кібербезпеки повинні зміцнювати телеметрію, впроваджувати технології дезінформації та поглиблювати співпрацю між державним і приватним секторами, щоб бути на крок попереду еволюційних загроз.